Pedro Luis Martín Olivares

Ehemaliger Leiter der Finanzgeheimdienstabteilung der inzwischen aufgeloesten Direktion fuer Geheimdienst und Praevention (DISIP), jetzt Bolivarischer Geheimdienst (SEBIN). Seit 2015 wegen mehrerer Anklagepunkte des Drogenhandels vor einem Gericht in Florida angeklagt. Von den Vereinigten Staaten beschuldigt, seine Position in der venezolanischen Regierung genutzt zu haben, um den Drogenhandel ueber den venezolanischen Luftraum zu erleichtern.

| Name | Pedro Luis Martín Olivares |

| Geboren | April 18, 1967 |

| Geburtsort | Caracas, Venezuela |

| Beschreibung (DEA) | 1.65 m, ~113 kg, Braune Haare, Gruene Augen |

| Belohnung | $10,000,000 (DEA) |

| Status | Red Alert — Interpol |

| Alias | Ramón José Garrido Sánchez (Falsche Identitaet) |

Hintergrund

Martín Olivares, 51, ist seit 2015 wegen mehrerer Anklagepunkte des Drogenhandels vor einem Gericht in Florida angeklagt. Darueber hinaus beschuldigen ihn die Vereinigten Staaten, seine „Position“ in der venezolanischen Regierung genutzt zu haben, um den Drogenhandel ueber den venezolanischen Luftraum zu erleichtern.

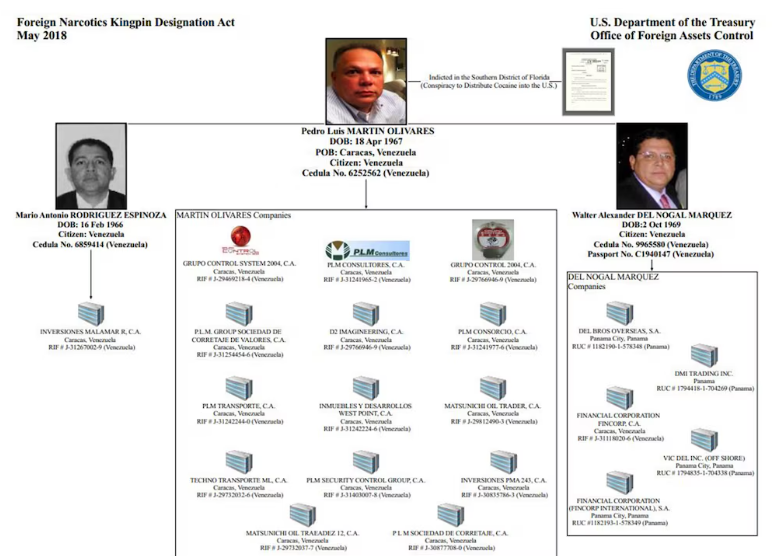

Das US-Finanzministerium setzte einen ehemaligen hochrangigen Beamten des Bolivarischen Geheimdienstes (SEBIN) und zwei seiner mutmasslichen Mitarbeiter auf seine „Schwarze Liste“ von Drogenhaendlern, zusammen mit 20 „Tarn“-Unternehmen, die zur Geldwaesche illegaler Gelder genutzt wurden.

DEA-Fahndungsliste und Einstufung des US-Finanzministeriums

Am 29. September 2020 kuendigte das Aussenministerium offiziell die 10-Millionen-Dollar-Belohnung ueber das Drogenbelohnungsprogramm (NRP) an. Martín Olivares ist zusammen mit anderen hochrangigen Beamten des venezolanischen Regimes gelistet.

Drogenbelohnungsprogramm des Aussenministeriums — Ankuendigung der 10-Millionen-Dollar-Belohnung

Personenprofil und Identifikationsdetails

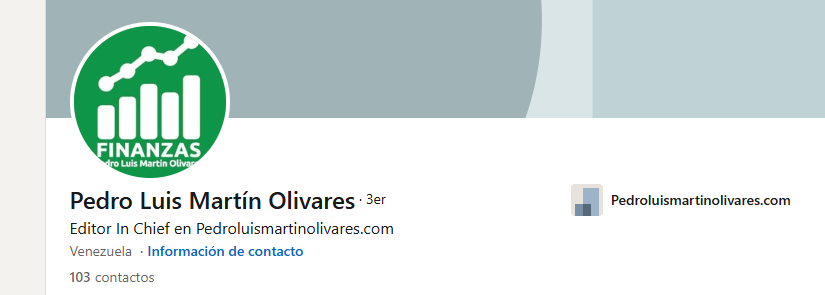

Entdeckung des digitalen Fussabdrucks

Auf seinem LinkedIn-Profil zeigt er, wie er seine eigene Website verwaltet.

Instagram-Seite, die mit der Zielperson verknuepft ist

Analyse der Website-Infrastruktur

Die Website ist eine CMS-WordPress-Installation. Das Kontrollpanel wurde mit einfacher Enumeration gefunden.

WordPress CMS identifiziert auf der persoenlichen Website der Zielperson

cPanel einfach gefunden — einfache Enumeration

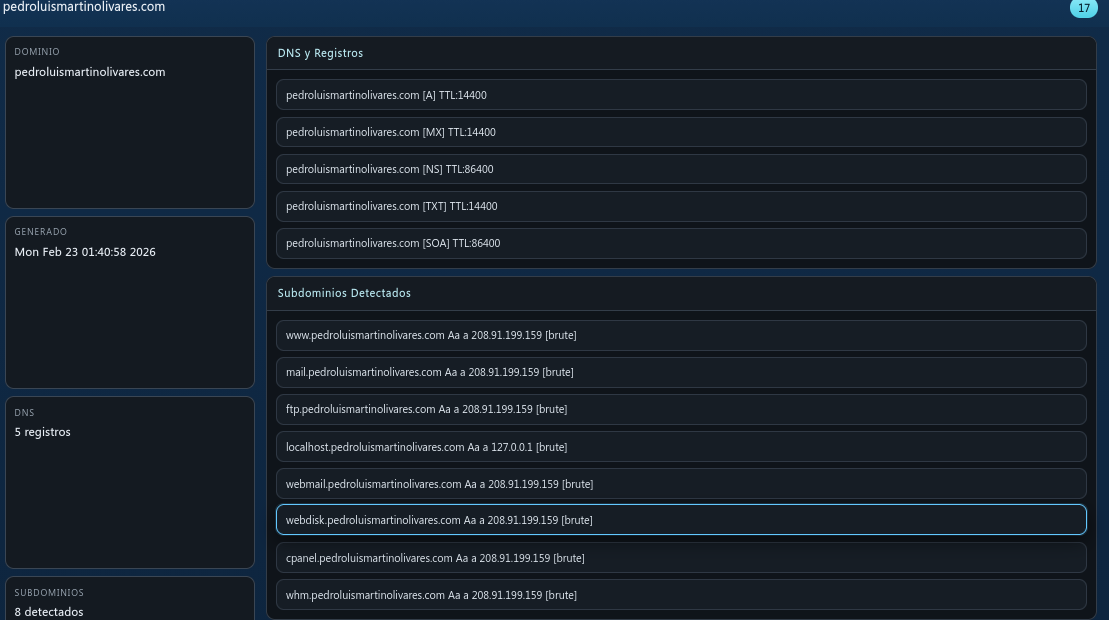

Subdomain- und DNS-Aufklaerung

Subdomains gefunden, DNS- und Registrar-Informationen

Offene Ports

Eine betrügerische Anzahl offener Ports auf dem Server entdeckt

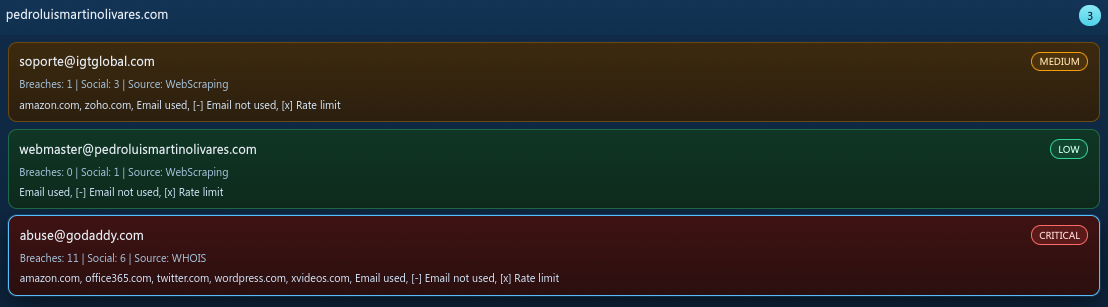

E-Mail-Adressen

Mit der Domain verknuepfte E-Mails

Kontenentdeckung

Mit dem Benutzernamen der Zielperson verknuepfte Konten wurden auf mehreren Plattformen identifiziert.

Schwachstellenbefunde

Zahlreiche CVEs und Dienst-Expositionen wurden waehrend der Infrastrukturanalyse entdeckt:

| Schweregrad | CVE / ID | Dienst | Beschreibung |

|---|---|---|---|

| INFO | mysql-info | web | [mysql-info] [javascript] [info] |

| INFO | snmpv3-detect | web | [snmpv3-detect] [javascript] [info] |

| INFO | imap-detect | web | [imap-detect] [tcp] [info] |

| INFO | mysql-detect | web | [mysql-detect] [tcp] [info] |

| INFO | pop3-detect | web | [pop3-detect] [tcp] [info] |

| INFO | mysql-native-password | web | [mysql-native-password] [tcp] [info] |

| INFO | tls-version | web | [tls-version] [ssl] [info] |

| INFO | tls-version | web | [tls-version] [ssl] [info] |

| INFO | spf-record-detect | web | [spf-record-detect] [dns] [info] |

| INFO | txt-fingerprint | web | [txt-fingerprint] [dns] [info] |

| INFO | caa-fingerprint | web | [caa-fingerprint] [dns] [info] |

| INFO | nameserver-fingerprint | web | [nameserver-fingerprint] [dns] [info] |

| INFO | mx-fingerprint | web | [mx-fingerprint] [dns] [info] |

| INFO | ssl-issuer | web | [ssl-issuer] [ssl] [info] |

| INFO | ssl-dns-names | web | [ssl-dns-names] [ssl] [info] |

| INFO | wildcard-tls | web | [wildcard-tls] [ssl] [info] |

Datenbankzugriffsversuch

Beim Versuch, sich in die MySQL-Datenbank des Servers einzuloggen, wurde die Verbindung vom Einbruchsverhinderungssystem des Hosts gesperrt.

Verbindung vom Server-IPS gesperrt beim Versuch des MySQL-Datenbankzugriffs

In Bearbeitung

Diese Ermittlung ist noch im Gange. Weitere Ergebnisse, tiefergehende Infrastrukturanalysen und bestaetigende Informationen werden veroeffentlicht, sobald die Ermittlung fortschreitet.

Anmerkung des Ermittlers

Dieser Bericht basiert vollstaendig auf Open-Source-Intelligence (OSINT). Es wurde auf keine geheimen Informationen zugegriffen. Es wurden keine vertraulichen Quellen verwendet. Alles, was hier dokumentiert ist, ist oeffentlich verfuegbar — wenn man weiss, wo man suchen muss.