Pedro Luis Martín Olivares

Ancien chef de la section du renseignement financier de l’ancienne Direction des services de renseignement et de prévention (DISIP), aujourd’hui le Service bolivarien de renseignement national (SEBIN). Faisant face à des accusations formelles devant un tribunal de Floride depuis 2015 pour plusieurs chefs d’accusation de narcotrafic. Accusé par les États-Unis d’avoir utilisé sa position au sein du gouvernement vénézuélien pour faciliter le narcotrafic via l’espace aérien vénézuélien.

| Nom | Pedro Luis Martín Olivares |

| Né le | 18 avril 1967 |

| Lieu de naissance | Caracas, Venezuela |

| Description (DEA) | 1,65 m, ~113 kg, cheveux bruns, yeux verts |

| Récompense | $10,000,000 (DEA) |

| Statut | Alerte rouge — Interpol |

| Alias | Ramón José Garrido Sánchez (Fausse identité) |

Contexte

Martín Olivares, 51 ans, fait face à des accusations formelles devant un tribunal de Floride depuis 2015 pour plusieurs chefs d'accusation de narcotrafic. De plus, les États-Unis l'accusent d'avoir utilisé sa « position » au sein du gouvernement vénézuélien pour faciliter le narcotrafic à travers l'espace aérien vénézuélien.

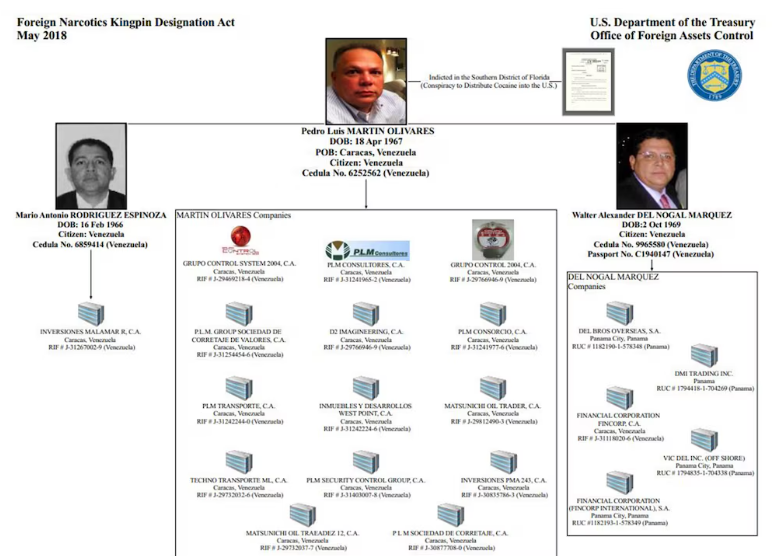

Le département du Trésor américain a ajouté un ancien haut responsable du Service bolivarien de renseignement (SEBIN) et deux de ses présumés associés à sa « liste noire » de narcotrafiquants, ainsi que 20 sociétés-écrans qui étaient utilisées pour blanchir de l'argent illicite.

Avis de recherche DEA et désignation du département du Trésor américain

Le 29 septembre 2020, le département d'État a officiellement annoncé la récompense de 10 millions de dollars via le Programme de récompenses anti-narcotiques (NRP). Martín Olivares figure aux côtés d'autres hauts responsables du régime vénézuélien.

Programme de récompenses anti-narcotiques du département d'État — annonce de la récompense de 10 millions de dollars

Profil du sujet et détails d'identification

Découverte de l’empreinte numérique

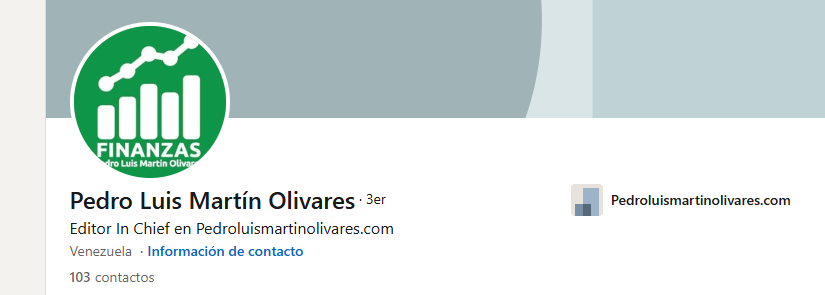

Sur son profil LinkedIn, il montre comment il gère son propre site web.

Page Instagram liée au sujet

Analyse de l’infrastructure du site web

Le site est une installation CMS WordPress. Le panneau de contrôle a été trouvé par énumération basique.

CMS WordPress identifié sur le site personnel du sujet

cPanel trouvé facilement — énumération basique

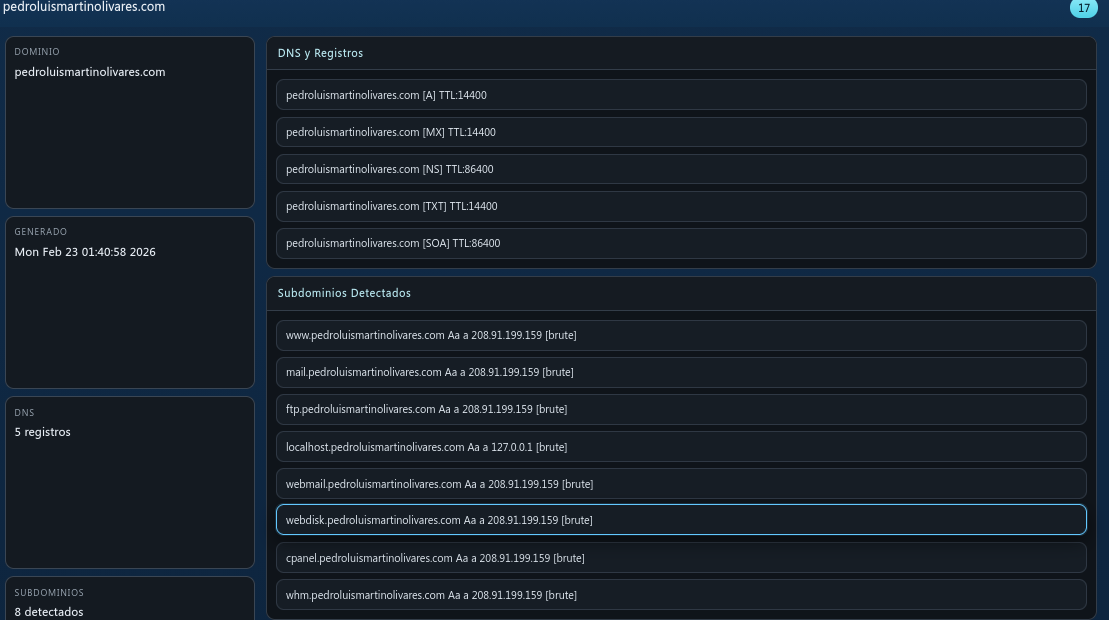

Reconnaissance des sous-domaines et DNS

Sous-domaines trouvés, informations DNS et registraire

Ports ouverts

Un nombre significatif de ports ouverts découverts sur le serveur

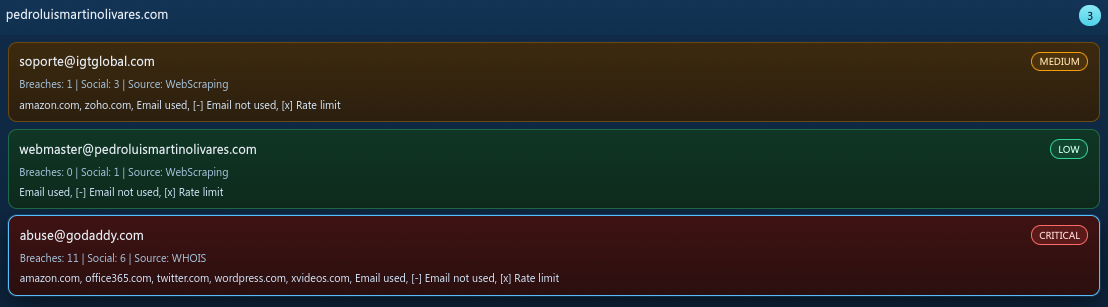

Adresses e-mail

E-mails associés au domaine

Découverte de comptes

Des comptes associés au nom d’utilisateur du sujet ont été identifiés sur plusieurs plateformes.

Vulnérabilités découvertes

De nombreuses CVE et expositions de services ont été découvertes lors de l’analyse de l’infrastructure :

| Sévérité | CVE / ID | Service | Description |

|---|---|---|---|

| INFO | mysql-info | web | [mysql-info] [javascript] [info] |

| INFO | snmpv3-detect | web | [snmpv3-detect] [javascript] [info] |

| INFO | imap-detect | web | [imap-detect] [tcp] [info] |

| INFO | mysql-detect | web | [mysql-detect] [tcp] [info] |

| INFO | pop3-detect | web | [pop3-detect] [tcp] [info] |

| INFO | mysql-native-password | web | [mysql-native-password] [tcp] [info] |

| INFO | tls-version | web | [tls-version] [ssl] [info] |

| INFO | tls-version | web | [tls-version] [ssl] [info] |

| INFO | spf-record-detect | web | [spf-record-detect] [dns] [info] |

| INFO | txt-fingerprint | web | [txt-fingerprint] [dns] [info] |

| INFO | caa-fingerprint | web | [caa-fingerprint] [dns] [info] |

| INFO | nameserver-fingerprint | web | [nameserver-fingerprint] [dns] [info] |

| INFO | mx-fingerprint | web | [mx-fingerprint] [dns] [info] |

| INFO | ssl-issuer | web | [ssl-issuer] [ssl] [info] |

| INFO | ssl-dns-names | web | [ssl-dns-names] [ssl] [info] |

| INFO | wildcard-tls | web | [wildcard-tls] [ssl] [info] |

Tentative d’accès à la base de données

Lors de la tentative de connexion à la base de données MySQL du serveur, la connexion a été bloquée par le système de prévention d'intrusion de l'hôte.

Connexion bloquée par le système IPS du serveur lors de la tentative d'accès à la base de données MySQL

En cours de production

Cette enquête est en cours. Des conclusions supplémentaires, une analyse plus approfondie de l’infrastructure et des renseignements corroborants seront publiées au fur et à mesure de l’avancement de l’enquête.

Note de l'enquêteur

Ce rapport est entièrement basé sur le renseignement en sources ouvertes (OSINT). Aucune information classifiée n'a été consultée. Aucune source confidentielle n'a été utilisée. Tout ce qui est documenté ici est publiquement disponible — si vous savez où chercher.